top of page

LES ESSENTIELS

Actualités, analyses et conseils pour accompagner votre transformation digitale

Pare-feu et Mode furtif sur Mac : les deux réglages de sécurité que vous devriez activer dès maintenant

L’article de ZDNet rappelle l'importance d'activer le pare-feu et le mode furtif sur Mac. C'est fait depuis longtemps pour moi. Et vous ? En entreprise, c'est un arbitrage permanent entre protection et agilité : Le Pare-feu (Bloquant au bureau) : Il filtre les accès entrants. Fini le "Plug & Play", il faut valider manuellement chaque nouvel outil ou imprimante réseau sous peine de blocage. Le Mode Furtif (Top en déplacement) : Il ignore les pings de diagnostic. Un pirate sur

17 mai1 min de lecture

![[Cas client] 🚨 "Vincent, mon site web vend des médicaments... à mon insu !"](https://static.wixstatic.com/media/dc9514_eb30f04ff0a2497c8ce3e18e4fc693e9~mv2.png/v1/fill/w_333,h_250,fp_0.50_0.50,q_35,blur_30,enc_avif,quality_auto/dc9514_eb30f04ff0a2497c8ce3e18e4fc693e9~mv2.webp)

![[Cas client] 🚨 "Vincent, mon site web vend des médicaments... à mon insu !"](https://static.wixstatic.com/media/dc9514_eb30f04ff0a2497c8ce3e18e4fc693e9~mv2.png/v1/fill/w_454,h_341,fp_0.50_0.50,q_95,enc_avif,quality_auto/dc9514_eb30f04ff0a2497c8ce3e18e4fc693e9~mv2.webp)

[Cas client] 🚨 "Vincent, mon site web vend des médicaments... à mon insu !"

C’est un cas réel que je vais détailler lors de ma prochaine formation à la Communauté de Communes de l’Aire Cantilienne. Parmi de nombreux autres pièges cyber visant spécifiquement les dirigeants de TPE-PME, nous verrons comment éviter ce genre de scénario catastrophe. L'histoire ? Un appel d'urgence reçu il y a moins d'un mois d'un dirigeant d'un hébergement touristique premium. En un clic, ses clients tombaient sur une pharmacie étrangère au lieu de ses services. LE DIAGNO

11 mai2 min de lecture

![[Veille technique] 🔒 Fin des OTP SharePoint et OneDrive pour les invités](https://static.wixstatic.com/media/dc9514_9d47a979fc9f428ea32a4c686f906ff4~mv2.jpg/v1/fill/w_333,h_250,fp_0.50_0.50,q_30,blur_30,enc_avif,quality_auto/dc9514_9d47a979fc9f428ea32a4c686f906ff4~mv2.webp)

![[Veille technique] 🔒 Fin des OTP SharePoint et OneDrive pour les invités](https://static.wixstatic.com/media/dc9514_9d47a979fc9f428ea32a4c686f906ff4~mv2.jpg/v1/fill/w_454,h_341,fp_0.50_0.50,q_90,enc_avif,quality_auto/dc9514_9d47a979fc9f428ea32a4c686f906ff4~mv2.webp)

[Veille technique] 🔒 Fin des OTP SharePoint et OneDrive pour les invités

Microsoft supprime progressivement les partages externes basés sur OTP (One-Time Passcode). Concrètement : ❌ Les liens anonymes ne fonctionneront plus 👉 Les utilisateurs externes devront être invités comme guest dans Entra ID (Azure AD B2B) ⚠️ Le problème : beaucoup de prestataires n’ont pas anticipé cette évolution. Résultat ? Vos partages externes pourraient s’arrêter du jour au lendemain. ✅ Audit immédiat des accès externes ✅ Migration vers Entra B2B ✅ Application des pol

1 avr.1 min de lecture

![[Cyber-vigilance] : Anatomie d’une tentative de #Smishing (SMS phishing)](https://static.wixstatic.com/media/dc9514_a88c53cf91814a5680b75a3d02ed3cd2~mv2.png/v1/fill/w_333,h_250,fp_0.50_0.50,q_35,blur_30,enc_avif,quality_auto/dc9514_a88c53cf91814a5680b75a3d02ed3cd2~mv2.webp)

![[Cyber-vigilance] : Anatomie d’une tentative de #Smishing (SMS phishing)](https://static.wixstatic.com/media/dc9514_a88c53cf91814a5680b75a3d02ed3cd2~mv2.png/v1/fill/w_454,h_341,fp_0.50_0.50,q_95,enc_avif,quality_auto/dc9514_a88c53cf91814a5680b75a3d02ed3cd2~mv2.webp)

[Cyber-vigilance] : Anatomie d’une tentative de #Smishing (SMS phishing)

Le scénario est rodé : je reçois un #SMS "du livreur" m'informant d'un colis impossible à déposer. Une photo de camion pleine de cartons à l'appui pour la crédibilité. 🪝 Le piège ? Le SMS arrive exactement au moment où je reçois une notification de livraison Amazon. Mon réflexe : 1️⃣ Suspicion immédiate 🫥 : Ne jamais cliquer sur le lien du SMS. 2️⃣ Vérification à la source : Ouverture de l’app officielle Amazon. 3️⃣ Preuve par l’image : Mon colis est bien dans ma

25 mars1 min de lecture

« Mon système est-il sécurisé à 100 % ? » C'est la question que tout dirigeant pose à son DSI.

La réponse est simple : « Êtes-vous sûr à 100 % que vous (ou l'un de vos collaborateurs) ne cliquerez jamais sur un lien frauduleux ? » Chaque jour, 2 milliards de mails frauduleux sont envoyés dans le monde. La technologie filtre l'immense majorité, mais le risque zéro n'existe pas. L'attaquant ne cherche plus à forcer votre porte blindée, il attend qu'on lui ouvre de l'intérieur. La cybersécurité n'est pas qu'un empilage de logiciels. C'est une chaîne de vigilance où l'huma

12 mars1 min de lecture

1,2 million de comptes bancaires compromis à Bercy. Surveiller ses comptes ne suffit plus.

L'article de ZDNet confirme une faille massive sur le fichier FICOBA. Pour un dirigeant ou un DSI, les conseils habituels (« changez vos mots de passe ») sont le niveau zéro de la protection. Face à la menace de fraude au prélèvement SEPA, il faut passer du mode réactif au mode contrôle total. Voici mes 3 recommandations prioritaires pour verrouiller la trésorerie de votre entreprise : 1️⃣ Le protocole EBICS TS (Transport et Signature) : C’est le "standard" de la sécurité ban

23 févr.2 min de lecture

Cybersécurité des TPE-PME : la prise de conscience est là. Maintenant, place à l’action.

Selon la dernière étude publiée par Cybermalveillance.gouv.fr : 📊 16 % des TPE-PME ont subi une cyberattaque cette année. 🔍 44 % se sentent fortement exposées. 🛡️ 58 % pensent être bien protégées (+20 pts en un an). 🔐 51 % ont une politique de mots de passe. 📲 26 % utilisent la double authentification. 🚨 24 % disposent d’un plan de réaction. ⚠️ 80 % ne se sentent pas réellement prêtes à faire face. Merci à Cybermalveillance.gouv.fr pour ce rappel utile et factuel. Le

17 févr.1 min de lecture

L’externalisation est souvent mal comprise.

On l’associe à la réduction de coûts, alors qu’elle est d’abord une question de lucidité managériale. Dans cette intervention de Frédéric Barbier sur BSMART 4Change , un point me semble central : 👉 externaliser, ce n’est pas déléguer à l’aveugle, c’est se donner les moyens d’agir plus vite et mieux, avec des compétences immédiatement opérationnelles. Sur le terrain des TPE/PME, je le constate chaque semaine comme DSI externalisé chez 🟣 DSIACTIVE : le dirigeant manqu

27 janv.1 min de lecture

Accompagner les dirigeants là où le prestataire informatique s’arrête.

Trop souvent, le système d’information est perçu comme un centre de coûts ou une source de complexité. Chez Andiris , membre du réseau DSIACTIVE , nous transformons cette vision : votre informatique doit être un moteur de croissance, pas un frein. Quelle est la différence ? Contrairement à un prestataire, une direction informatique externalisée s'intègre à vos équipes et agit dans l'intérêt exclusif de votre stratégie. Nous apportons la rigueur, la confidentialité absolue et

9 janv.1 min de lecture

Cisco est au top de la sécurité contre les menaces cyber quantiques, mais pas à l’abri des failles.

L'actualité récente illustre parfaitement ce paradoxe. D'un côté, le déploiement en Suisse d’un réseau "quantum-safe" avec ID Quantique montre que Cisco reste un leader technologique de pointe. De l'autre, des alertes sérieuses sur des cyberattaques sophistiquées rappellent que même les meilleurs équipements ont leurs vulnérabilités. 🔍 Mon retour d'expérience : Durant mon parcours de DSI, j'ai souvent fait le choix de limiter le nombre d'équipements Cisco au sein des infras

22 déc. 20251 min de lecture

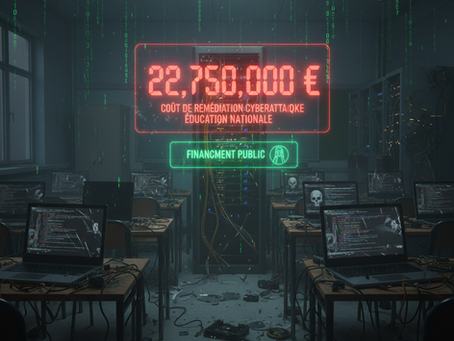

Le coût du sous-investissement en cybersécurité - 22,75 millions d'euros 💰💰💰

C'est le coût de la reprise suite à la cyberattaque des lycées dans les Hauts-de-France. Mettons les choses au clair : quelle entreprise privée peut supporter une telle dépense pour simplement se relever ? ❌❌❌ Aucune ❌❌❌ Seule "l'Entreprise France" y survit, aidée par les fonds publics. Pour une PME/ETI, 22,75 M€, c'est la faillite assurée. L'investissement dans la cybersécurité préventive n'est pas un centre de coût. C'est l'unique police d'assurance qui garantit la continui

12 déc. 20251 min de lecture

AWS & F5 - Quand les géants vacillent

Cette semaine, deux événements qui doivent nous faire réfléchir : ⚙️ Amazon Web Services (AWS) subit une panne majeure dans sa région US-East-1. Résultat : des services comme Snapchat, Canva ou Capital.fr se retrouvent partiellement ou totalement inaccessibles. 🛡️ F5 Networks, acteur mondial de la cybersécurité, annonce avoir été victime d’une cyberattaque sophistiquée. L’intrusion serait liée à un groupe soutenu par un État. Des données internes et du code source auraie

24 oct. 20252 min de lecture

“Qui a accès à quoi dans votre entreprise ?”

C’est une question que je rencontre très souvent dans mon activité de DSI externalisé. Derrière, il y a toujours les mêmes enjeux : sécurité des données, conformité réglementaire et efficacité opérationnelle. J’ai eu l’occasion de partager mon expérience dans un livre blanc consacré à la gestion des accès et des mots de passe. J’y apporte un éclairage pratique : pourquoi un gestionnaire centralisé est devenu indispensable, et surtout quels critères regarder pour bien le chois

1 oct. 20251 min de lecture

🚀 Vous avez créé votre site web via un CMS (🌐 WordPress, 🛠️ Wix, 🛍️ Shopify…) ou un CRM intégré, et c’est une excellente première étape ! 🎉

Mais saviez-vous que ⚠️ 80 % des failles de sécurité et des pertes de performance viennent d’une mauvaise hygiène de maintenance ? Beaucoup de dirigeants et entrepreneurs lancent leur site, puis… ⏳ ne le mettent plus à jour. Résultat : ➡️ 💀 Risques de piratage ➡️ 🐢 Expérience utilisateur dégradée(plugins obsolètes, lenteurs, bugs 🐞) ➡️ 👻 Perte de visibilité (SEO pénalisé par Google si le site n’est pas optimisé 🔍) ➡️ 😬 Image peu professionnelle (design dépassé = m

29 sept. 20251 min de lecture

Alerte sécurité Apple – mise à jour urgente

Une faille zero-day est actuellement exploitée sur iOS, iPadOS et macOS. Elle peut permettre à des attaquants de compromettre vos appareils et vos données. Mettez à jour immédiatement tous vos appareils Apple : 👉 iOS 18.6.2 / iPadOS 18.6.2 👉 macOS Sequoia 15.6.1, Sonoma 14.7.8, Ventura 13.7.8 Chemins d’accès pour la mise à jour : 👉 iPhone / iPad : Réglages → Général → Mise à jour logicielle 👉 Mac : Menu → Préférences Système → Mise à jour de logiciels Pour les entrepris

25 sept. 20251 min de lecture

Conférence sur la Cybersécurité - 1 an après...

📍 Printemps 2024, Golf de Chantilly . Face à une assemblée de dirigeants, j’ai commencé ma conférence sur la transformation digitale par un électrochoc : 💥 330 000 cyberattaques réussies en France en 2022. 7 % des PME touchées… mais un coût moyen de 130 000 € pour s’en relever. Un chiffre déjà alarmant, mais qui n’était que la partie émergée de l’iceberg. ⏩ Un an plus tard, en 2025, la situation a empiré : 💸 466 000 € : coût moyen pour une TPE/PME après une attaque. 💼

23 sept. 20252 min de lecture

🔐 Google recommande de changer immédiatement votre mot de passe… et je l’ai fait !

Je n’ai pas de compte Gmail, mais pour mon compte Google personnel, j’ai pris cette précaution et changé mon mot de passe dès l’alerte. Grâce à des mots de passe uniques pour chacun de mes sites, gérés via un gestionnaire de mots de passe, et à la double authentification, l’incident est rapidement clos. Même pour un expert, la cybersécurité commence par des gestes simples mais indispensables. #Cybersécurité #GestionDesMotsDePasse #DSI #TransformationDigitale #Sécurité

12 sept. 20251 min de lecture

Microsoft l’admet : "Je ne peux pas garantir que les données européennes 🇪🇺 ne seront jamais transmises au gouvernement américain 🇺🇸."

Lors d’une audition au Sénat, Anton CARNIAUX , directeur juridique de Microsoft France, a reconnu une réalité souvent minimisée : le Cloud Act s’applique, même aux données hébergées dans des datacenters en Europe. 👉 Si l’entreprise mère est américaine, la loi américaine prévaut. ⚖️ Pourquoi c’est un vrai sujet ? Le Cloud Act autorise les autorités US à exiger des données détenues par tout fournisseur américain, même stockées hors des États-Unis. ✅ Des solutions concrèt

26 juil. 20252 min de lecture

WeTransfer accusé d’utiliser les fichiers de ses utilisateurs pour entraîner une IA

➡️ Encore un exemple qui illustre pourquoi la gouvernance des outils de partage de fichiers doit rester entre les mains de la DSI. J’ai toujours insisté : le partage de données en dehors de l’entreprise ne doit jamais être fait via des outils non validés. Ce cas est emblématique. Oui, WeTransfer affirme que ses IA servent uniquement à la modération… mais la formulation de leurs CGU reste floue. Et ce n’est pas la première alerte : en juin 2019, un incident de sécurité a permi

10 juil. 20251 min de lecture

🔐 Alerte cybersécurité pour les dirigeants : 184 millions de mots de passe exposés !

Article à lire : https://lnkd.in/eRuSDSt9 Une fuite massive révélée par ZDNet touche Google, Microsoft, Facebook et bien d'autres services critiques. Les données compromises incluent des mots de passe réels, en clair, facilement exploitables par des attaquants. 👉 En tant que dirigeant, vous avez deux réflexes à adopter immédiatement : Changer vos mots de passe, surtout si vous les réutilisez sur plusieurs services. Vérifier si votre adresse mail a été compromise : ...

1 juin 20251 min de lecture

bottom of page